728x90

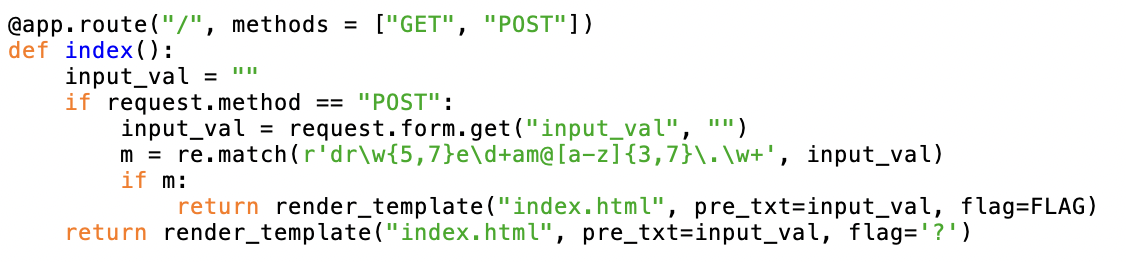

input_val 값이랑 'dr\w {5,7} w\d+am@[a-z]{3,7}\.\w+'로 되어 있는 정규화 표현식 와 비교하여 일치하며 flag 값을 출력해 주는 소스코드이다.

정규화식을 해석하면 dr+영숫자 5~7개+e+숫자1개+am+@+소문자 3~7개+.+영숫자 1개이다.

정규화식에 맞는 이메일 값을 넣으면 flag 값이 출력이 된다.

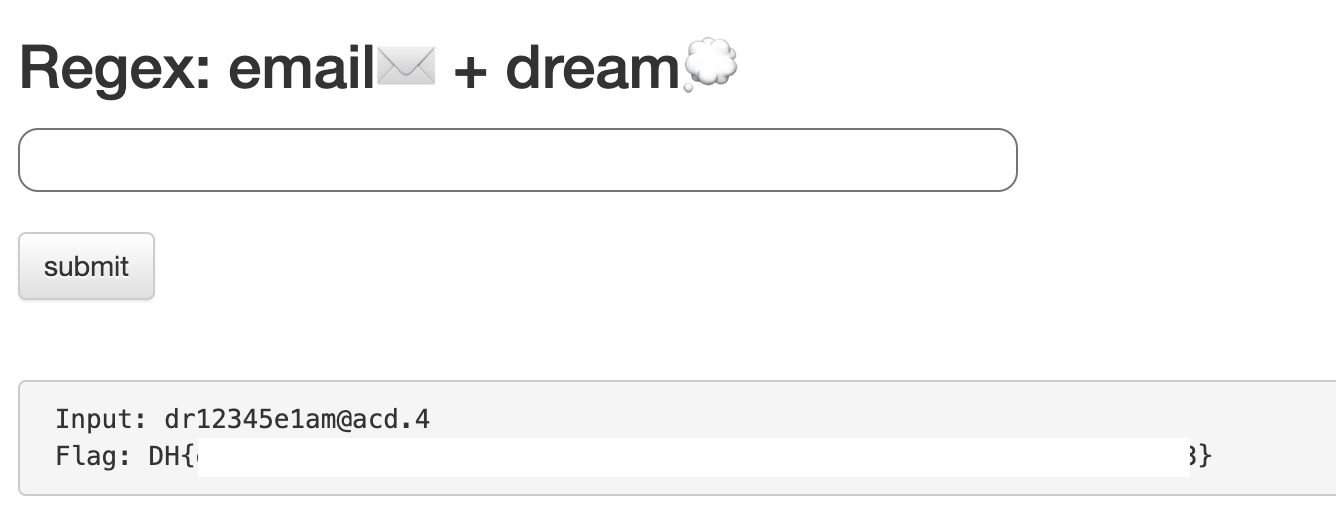

post방식으로 작성한 페이로드

import requests

data = {'input_val':'dr12345e1am@acd.4'}

req = requests.post(url,data=data)

print(req.text)

728x90

'모의해킹 > Dreamhack' 카테고리의 다른 글

| XS-Search [WEB LEVEL1] (0) | 2023.05.23 |

|---|---|

| simple-web-request [WEB LEVEL1] (2) | 2023.05.22 |

| out of money [WEB LEVLE1] (0) | 2023.05.16 |

| type confusion [WEB LEVEL1] (0) | 2023.05.15 |

| NoSQL-CouchDB [WEB LEVEL1] (0) | 2023.05.08 |